全面解析等保 2.0:网络安全的 “国家标准防线”

**

在数字化时代,网络安全已成为国家战略、企业发展和个人权益的重要保障。而 “等保 2.0” 作为我国网络安全领域的核心国家标准,是所有政企单位开展安全建设的 “指南针”。那么,究竟什么是等保 2.0?它为何重要,又该如何落地?本文将从定义、发展、核心内容等维度,为你全面拆解这一关键安全体系。

一、等保 2.0 的基本定义:从 “被动合规” 到 “主动防御”

“等保 2.0” 的全称为《信息安全技术 网络安全等级保护基本要求》(GB/T 22239-2019),是我国在 2019 年 5 月正式发布、2019 年 12 月 1 日起实施的网络安全等级保护制度升级版标准。它并非凭空出现,而是对 2007 年发布的 “等保 1.0”(GB/T 22239-2008)的全面迭代,核心目标是适应新技术、新场景下的网络安全需求,构建 “主动防御、动态感知、持续改进” 的安全体系。

简单来说,等保 2.0 的本质是:通过 “分级分类” 的方式,让不同重要程度的网络系统(如政府官网、金融交易系统、医院数据平台等),按照对应的安全等级,落实 “最小必要” 的安全防护措施,既避免资源浪费,又确保核心资产不被攻击。它不是 “一刀切” 的强制要求,而是 “按需防护” 的科学框架 —— 系统越重要,安全等级越高,防护要求越严格。

二、等保 2.0 的发展背景:为何需要 “升级”?

等保 1.0 自 2008 年实施后,为我国早期网络安全建设奠定了基础,但随着云计算、大数据、物联网、人工智能等新技术的普及,1.0 的局限性逐渐凸显:比如仅覆盖 “传统计算机网络”,对云计算、移动互联网等新场景缺乏规范;防护思路以 “被动合规” 为主,难以应对勒索病毒、供应链攻击等新型威胁。

为解决这些问题,国家网络安全主管部门牵头修订标准,最终形成 “等保 2.0” 体系。它的出台标志着我国网络安全保护从 “边界防护” 向 “全场景、全周期防护” 转变,从 “合规驱动” 向 “风险驱动” 升级,更贴合当前数字化转型中的安全需求。

三、等保 2.0 的核心内容:你需要了解的 4 个关键要点

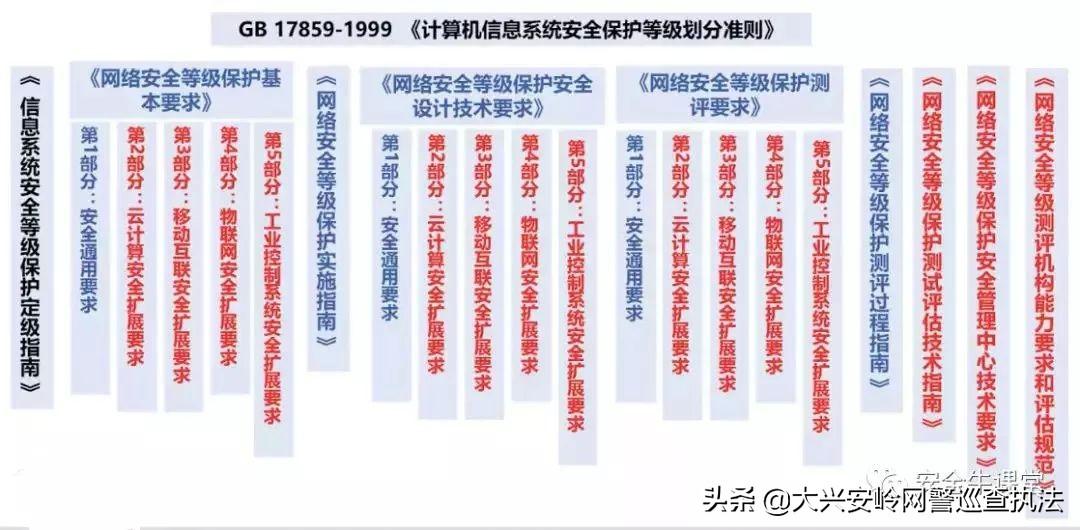

等保 2.0 并非单一标准,而是由《基本要求》《测评要求》《设计要求》等多个标准组成的体系,核心可概括为 “一个中心、三重防护”,具体包含以下 4 个关键要点:

1. 覆盖范围:从 “网络” 扩展到 “全场景”

等保 1.0 主要针对 “计算机信息系统”,而等保 2.0 的覆盖范围大幅扩展,包括:

- 传统网络:如企业局域网、政府政务网;

- 新场景:云计算平台、大数据平台、物联网系统、工业控制系统(ICS)、移动互联网应用;

- 特殊领域:车联网、人工智能系统等(后续通过专项标准补充)。

这意味着无论是企业的云服务器,还是工厂的生产控制系统,都需要纳入等保体系进行防护。

2. 安全等级:5 级分级,按需定级

等保 2.0 将网络系统分为5 个安全等级,等级越高,防护要求越严格,具体如下:

- 第一级(用户自主保护级):适用于普通个人用户的系统,如个人博客、家庭 WiFi,由用户自主负责安全;

- 第二级(系统审计保护级):适用于中小型企业、非核心政务系统,如企业官网、小型电商平台,需满足基础安全防护(如防火墙、日志审计);

- 第三级(安全标记保护级):适用于大型企业核心系统、政府重要业务系统、金融机构交易系统等(如银行手机 APP、政务服务平台),需具备 “纵深防御” 能力(如入侵检测、数据加密、应急响应);

- 第四级(结构化保护级):适用于国家重要行业核心系统,如电力调度系统、金融核心交易系统,需具备 “主动防御” 和 “动态感知” 能力(如态势感知平台、量子加密、冗余备份);

- 第五级(访问验证保护级):适用于国家关键基础设施核心系统(如国防、航天控制系统),是最高等级,防护要求需满足 “万无一失”,目前仅极少数系统需达到该等级。

对绝大多数政企单位而言,核心系统需达到第三级,普通业务系统可根据重要性定为第二级。

3. 防护框架:“一个中心、三重防护”

等保 2.0 的核心防护思路是 “一个中心、三重防护”,构建全方位的安全体系:

- 一个中心:安全管理中心,负责对整个系统的安全状态进行 “集中监控、统一管理、应急响应”,比如通过态势感知平台实时监测攻击行为,通过日志中心留存 6 个月以上的安全日志;

- 三重防护:

- 安全物理环境:保护机房、设备等物理资产(如机房门禁、监控、防火防水);

- 安全通信网络:保护数据传输过程(如 VPN 加密、SSL 证书、流量过滤);

- 安全区域边界:保护系统边界(如防火墙、WAF 防护墙、入侵防御系统 IPS);

- 安全计算环境:保护服务器、终端等计算设备(如操作系统加固、杀毒软件、权限管理);

- 安全管理中心:即 “一个中心”,统筹以上防护环节。

(注:“三重防护” 实际涵盖 “物理环境、通信网络、区域边界、计算环境、管理中心” 五个维度,核心是通过多维度协同,形成 “无死角” 防护。)

4. 合规要求:从 “一次性测评” 到 “持续合规”

等保 1.0 的合规模式是 “一次性测评”—— 企业完成测评并获得证书后,后续缺乏持续监督;而等保 2.0 强调 “持续合规”,要求:

- 企业需定期开展测评:第二级系统每 2 年测评 1 次,第三级及以上系统每 1 年测评 1 次;

- 日常需持续监控安全状态:通过安全管理中心实时监测漏洞、攻击行为,及时修复风险;

- 发生安全事件后需及时上报:按照等级向主管部门上报,避免事件扩大。

四、等保 2.0 的实施流程:政企单位如何落地?

对于需要落实等保 2.0 的政企单位,通常遵循 “定级→备案→测评→整改→持续运维” 的流程,具体步骤如下:

- 系统定级:根据系统的重要性、业务影响范围,确定安全等级(如核心系统定为三级),需填写《网络安全等级保护定级报告》,必要时征求主管部门意见;

- 备案:定级为二级及以上的系统,需到当地公安机关网络安全保卫部门备案,提交备案材料(如定级报告、系统拓扑图),备案通过后获得《备案证明》;

- 安全建设与测评:按照对应等级的要求,建设或完善安全措施(如部署防火墙、入侵检测系统),然后委托具有 “等保测评资质” 的机构进行测评,出具《测评报告》;

- 整改优化:若测评发现不符合项(如日志留存不足 6 个月),需制定整改方案,完成整改后再次测评,直至满足要求;

- 持续运维:通过后并非一劳永逸,需定期开展安全巡检、漏洞扫描、应急演练,按照周期完成复评,确保长期合规。

五、等保 2.0 的意义:不止于 “合规”,更是安全保障

很多企业认为等保 2.0 是 “合规负担”,但实际上,它的价值远不止 “满足监管要求”:

- 对国家而言:等保 2.0 是构建 “国家网络安全防线” 的重要抓手,通过规范关键信息基础设施的防护,防范网络攻击、数据泄露等风险,保障国家经济社会稳定;

- 对企业而言:等保 2.0 是 “安全建设的蓝图”—— 通过明确的防护要求,企业可以避免 “盲目投入”,精准提升安全能力,减少因安全事件(如勒索病毒、数据泄露)造成的经济损失和声誉损害;

- 对个人而言:等保 2.0 覆盖的金融、医疗、政务等系统,直接关系个人信息安全(如银行卡信息、病历数据),其落地能有效减少个人信息泄露风险,保障用户权益。

结语

等保 2.0 不是 “一次性的合规任务”,而是数字化时代下,政企单位必须长期遵循的 “安全生存法则”。它从 “被动防护” 走向 “主动防御”,从 “单一场景” 扩展到 “全场景覆盖”,既为网络安全建设提供了明确标准,也为数字化转型保驾护航。对于企业而言,理解并落实等保 2.0,不仅是满足监管要求的 “必修课”,更是保障业务持续发展、赢得用户信任的 “安全阀”。